Seguridad

Restricción de los inicios de sesión en Alma por rango de IP

- Administrador general del sistema

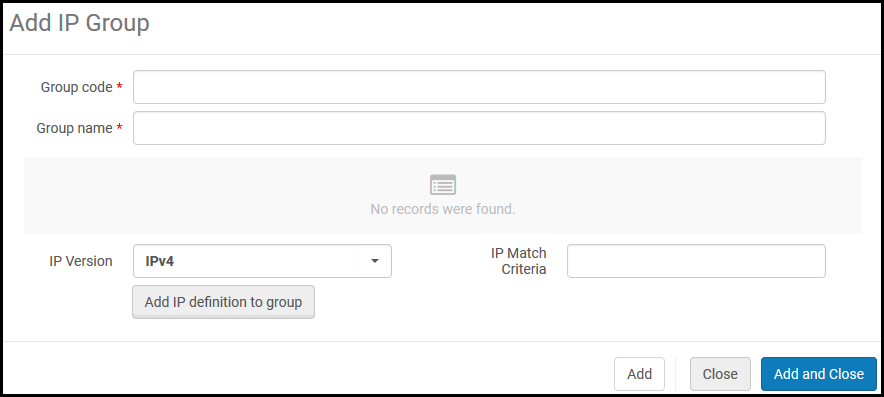

- Desde la página de Configuración de grupos de IP (Configuración de Alma > General > Seguridad > Configuración de grupos de IP), seleccionar Añadir grupo de IP. Aparece el panel de Añadir grupo de IP.

Añadir grupo de IP

Añadir grupo de IP - Introducir lo siguiente:

- Código del grupo - Es un código para el grupo de IP

- Nombre del grupo - Es un nombre para el grupo de IP que se puede cambiar después

- Versión de IP - IPv4 o IPV6

- Criterios de coincidencias de IP - Una dirección IP o un rango de IP específico (dos direcciones IP válidas separadas por un guión)

- Seleccionar Añadir definición de IP al grupo. Se añade el rango al grupo y aparece en la tabla.

- Se pueden definir múltiples rangos de IP para cada grupo. Repetir los pasos 2 y 3 según sea necesario. Para borrar un rango, seleccionar Borrar en la lista de acciones de la fila.

- Cuando se haya terminado de agregar los rangos IP, seleccionar Añadir y cerrar. Se añade el grupo de IP.

Para editar el grupo, seleccionar Editar en la lista de acciones de la fila. Para borrar el grupo, seleccionar Borrar en la lista de acciones de la fila.

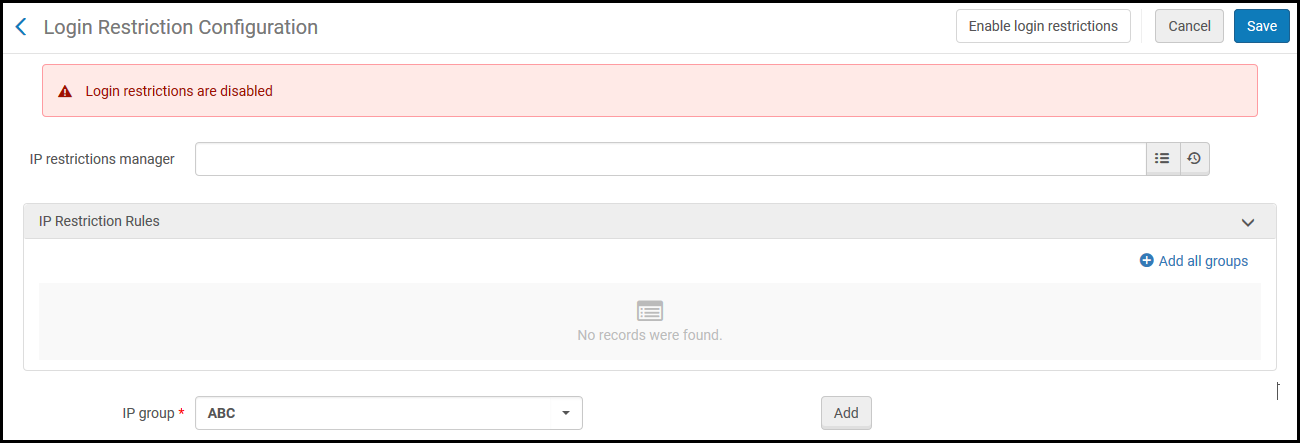

- Abrir la página de Configuración de restricción al inicio de sesión (Configuración de Alma > General > Seguridad > Configuración de restricción de acceso). Observar que las restricciones al inicio de sesión están deshabilitadas hasta que se habiliten en esta página.

Configuración de restricción de acceso

Configuración de restricción de acceso - Seleccionar los grupos de IP de Grupo de IP a cuyas direcciones IP se desee dar acceso al inicio de sesión y seleccionar Añadir. Se puede seleccionar Añadir todos los grupos para añadir todos los grupos de IP.

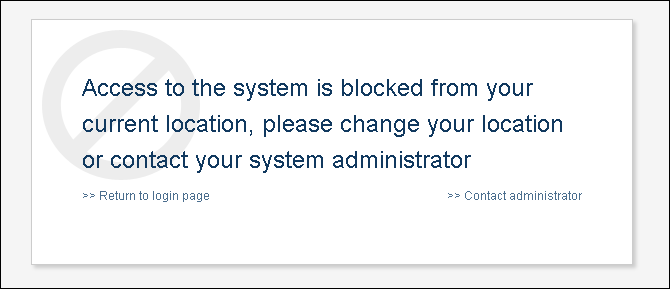

Una vez que se selecciona un grupo IP, todas las demás direcciones IP están restringidas desde el inicio de sesión.

- Seleccionar un administrador del recuadro de Administrador de restricciones de IP (obligatorio). Este administrador recibe cualquier mensaje enviado por los usuarios cuando hay un intento de inicio de sesión desde una dirección IP restringida.

- Seleccionar Habilitar restricciones en el inicio de sesión. Para guardar sus cambios sin habilitar o deshabilitar las restricciones al inicio de sesión, seleccionar Guardar.

- Se debe seleccionar Habilitar restricciones en el inicio de sesión para que las restricciones al inicio de sesión por IP surtan efecto.

- Los usuarios con el rol de Administrador general del sistema no están restringidos.

- Para deshabilitar las restricciones al inicio de sesión más adelante, seleccionar Deshabilitar restricciones al inicio de sesión.

Configuración del encabezado CSP (Política de seguridad de contenidos)

Puede habilitar y configurar las directivas del encabezado CSP para refinar la política de seguridad de sus aplicaciones Web. Para acceder a esta configuración, vaya a Configuración > General > Configuración del encabezado CSP.

El panel de vista previa en la parte inferior muestra los encabezados y se actualiza automáticamente cuando se cambian los ajustes.

Las cuatro primeras directivas (frame-ancestors, object-src, worker-src, upgrade-insecure-requests) están activas por defecto y no se pueden deshabilitar. Sin embargo, puede añadir dominios adicionales a la lista permitida en la columna Lista permitida - Agregados.

Las últimas directivas (descritas abajo) están desactivadas por defecto, pero, a diferencia de las cuatro primeras directivas, se pueden activar. Puede añadir dominios adicionales a la lista permitida en la columna Lista permitida - Agregados.

-

form-action:

- Esta directiva restringe las URL que pueden usarse como destino de los envíos del formulario (

<form action="..." />). Ayuda a evitar que los formularios se envíen a sitios maliciosos.

- Esta directiva restringe las URL que pueden usarse como destino de los envíos del formulario (

-

base-uri:

- Esta directiva restringe las URL que pueden usarse en el elemento

<base>de un documento. El elemento<base>especifica la URL base para usarse con todas las URL relativas en un documento, así que, controlarla puede evitar que un atacante cambie la URL base y redirija los enlaces a sitios maliciosos.

- Esta directiva restringe las URL que pueden usarse en el elemento

-

script-src:

- Esta directiva especifica fuentes válidas para JavaScript. Ayuda a mitigar los ataques XSS al permitir únicamente que los scripts de fuentes de confianza se ejecuten en la página. Por ejemplo, puede especificar que los scripts solo se carguen desde su propio dominio o de un CDN de confianza.

-

frame-src:

- Esta directiva especifica fuentes válidas para incrustar contenido con

<frame>,<iframe>,<object>,<embed>y<applet>. Ayuda a controlar cuáles fuentes se pueden incrustar en el marco, por lo que evita el "clickjacking" y otros tipos de ataques basados en el marco.

- Esta directiva especifica fuentes válidas para incrustar contenido con

-

connect-src:

- Esta directiva restringe las URL que el documento puede tomar con mecanismos como

XMLHttpRequest,Fetch,WebSockety EventSource. Ayuda a controlar a dónde pueden enviar datos los scripts, lo que reduce el riesgo de datos exfiltrados.

- Esta directiva restringe las URL que el documento puede tomar con mecanismos como

-

style-src:

- La directiva HTTP

Política de seguridad de contenidos(CSP)style-srcespecifica las fuentes válidas para las hojas de estilo.

- La directiva HTTP

-

img-src:

- La directiva HTTP

Política de seguridad de contenidosimg-srcespecifica fuentes válidas de imágenes y favicons.

- La directiva HTTP

-

font-src:

- La directiva HTTP

Política de seguridad de contenidos(CSP)font-srcespecifica fuentes válidas para fuentes cargadas usando@font-face.

- La directiva HTTP

-

child-src:

- La directiva HTTP

Política de seguridad de contenidos(CSP)child-srcdefine las fuentes válidas para trabajadores web y contextos de navegación anidados cargados mediante elementos como<frame>y<iframe>. En el caso de los trabajadores, las solicitudes no conformes son tratadas como errores de red fatales por el agente de usuario.

- La directiva HTTP

-

default-src:

- La directiva HTTP

Política de seguridad de contenidos(CSP)default-srcsirve como alternativa para las demás directivas de obtención CSP[1]. Para cada directiva ausente, el agente de usuario busca la directivadefault-srcy utiliza este valor para ella.

- La directiva HTTP

Lista de redirecciones permitidas en el inicio de sesión

Para evitar problemas potenciales de seguridad (vulnerabilidad por redirecciones abiertas), puede crear una lista de sitios de confianza.

-

Asegúrese de que el parámetro limit_login_redirects (Configuración > General > Otros ajustes) esté establecido en verdadero.

-

Vaya a Configuración > General > Lista de redirecciones permitidas.

-

Agregue una nueva fila por cada dominio de confianza. El código es únicamente descriptivo y Alma no lo usa.

Los dominios que pertenecen a Ex Libris (*.exlibrisgroup.com) no necesitan estar en la lista.

Evitar el secuestro de clics

- Administrador general del sistema

El secuestro de clics (clickjacking) es un ataque que engaña a los usuarios al mostrarles una página inofensiva que incluye controles reales desde páginas sensibles. Estos controles se ocultan tras el uso de marcos de fondo que ocultan todo menos el control, y el usuario no puede darse cuenta de que está clicando en una función sensible en otro sitio web. Esto puede dar lugar a que los usuarios, sin saberlo, descarguen malware, proporcionen credenciales o información confidencial, transfieran dinero o compren productos en línea.

Para evitar el secuestro de clicks por medio de los productos de ExLibris, ExLibris ha adoptado una técnica de mitigación basada en las políticas. Ahora, las instituciones pueden instruir al navegador respecto a acciones adecuadas para realizar si su sitio web se incluye dentro de un iFrame.

La modificación de esta página puede romper las integraciones de la interfaz del usuario con otros productos. En caso de tener dudas sobre cómo utilizar esta página, véase Soporte al cliente de Ex Libris.

- Abrir la tabla Opciones de integración de iFrame (Configuración > General > Seguridad > Opciones de integración de iFrame).

- Para el producto y componente deseados, seleccionar Personalizar en las acciones de fila.

La Gestión de Alma y Gestión de Esploro no se pueden enmarcar. Esta configuración no se puede editar.

- En la columna Acción, seleccionar la acción adecuada para realizar si su sitio está incluido dentro de un iFrame:

- Permitir todo (opción por defecto) — Permitir que todas las páginas carguen esta página dentro de un iFrame.

- Permitir protegidos — Solo las páginas de confianza pueden cargar esta página dentro de un iFrame. Si se seleccionó esta opción, en la columna Dominio seguro, incluir las URL de confianza (no hay límite en el número de URL que se pueden especificar; indicar varias URL con un espacio en blanco entre ellas).

- Bloquear todo — Rechazar todos los intentos de enmarcar la página.

- Seleccionar Guardar.